헷갈리는 OAuth 2.0, 한 번에 이해하는 사람들의 비밀

1. 복잡한 인증 흐름? 이해 방식에 따라 간단해질 수 있습니다

OAuth 2.0을 처음 접하셨을 때, 혹시 “이게 대체 무슨 말이야?”라고 생각하신 적 있으신가요? 사실 많은 분들이 그렇습니다. 용어는 낯설고, 흐름도는 마치 미로처럼 복잡하게 보이니까요. 하지만 이 복잡함은 전적으로 이해 방식에 따라 달라집니다. 예를 들어, 기술적인 문서만 보며 공부하시는 분과, 일상 속 비유를 통해 흐름을 파악하시는 분은 학습 속도나 흡수력에서 큰 차이를 보이는데요. 마치 ‘지도 없이 길 찾기’와 ‘네비게이션으로 목적지 찾기’의 차이와도 같다고 할 수 있겠지요. OAuth 2.0은 기본적으로 ‘사용자의 비밀번호 없이도 타사 서비스가 내 정보를 안전하게 접근할 수 있게 해주는 방식’인데, 이걸 “사용자-애플리케이션-서버”라는 관계 구조로 간단히 풀어보면, 머릿속이 한결 정리됩니다. 즉, 복잡한 개념을 어떤 방식으로 풀어내느냐에 따라, 같은 기술도 훨씬 쉽게 느껴지실 수 있다는 이야기입니다.

2. 용어의 낯설음? 친근한 언어로 바꾸면 이해력은 배가됩니다

Authorization, Token, Grant Type, Scope… 이런 용어들을 처음 접하시면 당황스러우실 수 있습니다. 영어로 되어 있을 뿐만 아니라, 추상적인 개념까지 포함하고 있기 때문인데요. 하지만 이 용어들을 일상적인 언어로 바꾸는 순간, 머릿속에서 ‘클릭’이 일어납니다. 예를 들어, Authorization을 “누가 들어올 수 있는지 정하는 문지기”로, Token을 “임시 출입증”으로 바꾸어 보면 어떨까요? 그렇게 비유를 바탕으로 이해하시면, 낯선 개념도 익숙한 상황으로 치환되면서 이해가 훨씬 쉬워집니다. OAuth 2.0이 어렵게 느껴졌던 가장 큰 이유 중 하나는, 바로 이 용어 장벽이었는데요. 마치 외국어를 처음 배울 때 단어 하나하나가 너무 생소해서 문장을 이해하지 못하는 것처럼요. 결국, 기술을 익히는 데 있어 ‘단어를 바꾸는 연습’은 생각보다 더 큰 효과를 줍니다.

3. 흐름 중심 vs. 구성요소 중심의 차이

OAuth 2.0을 설명할 때 어떤 분들은 전체 흐름을 먼저 잡고 나서 세부적인 요소를 이해하려고 하시고, 또 어떤 분들은 각 요소를 먼저 이해한 후 전체를 조합하려고 하십니다. 이 두 가지 방식은 모두 장단점이 있지만, ‘얼마나 쉽게 이해할 수 있느냐’는 관점에서 본다면 흐름 중심의 학습이 조금 더 직관적입니다. 예를 들어 여행을 계획할 때, 먼저 일정 전체를 짜놓고 숙소나 맛집을 고르는 것이 훨씬 수월하듯이, OAuth의 흐름을 타임라인처럼 구성하고 나면 각 요소가 언제, 왜 등장하는지도 자연스럽게 연결됩니다. 반대로 요소 중심으로 접근하게 되면, 마치 조각 퍼즐을 맞추듯이 전체 그림이 잘 떠오르지 않아 이해에 시간이 더 걸리실 수도 있습니다. 따라서 처음 OAuth 2.0을 접하신다면, 먼저 ‘누가 요청을 보내고, 누가 허락을 하고, 토큰이 어떻게 전달되는지’를 중심으로 흐름을 그려보시는 것이 훨씬 효과적입니다.

4. 실전 예제로 익히는 것과 이론 위주의 접근 차이

OAuth 2.0을 이론서나 기술 문서를 통해 접하게 되면, 개념 자체는 익힐 수 있지만 실제로 어떻게 동작하는지까지는 와닿지 않을 수 있습니다. 반면, 실전 예제를 통해 학습하면 이해도는 물론 응용력까지 급격히 올라갑니다. 예를 들어, “페이스북 계정으로 로그인하기” 같은 기능이 실제 OAuth 2.0의 흐름을 따르고 있다는 것을 알게 되면, 사용자와 애플리케이션, 인증 서버 사이의 관계를 더 잘 이해할 수 있게 되지요. 마치 축구 규칙만 책으로 배우는 것보다 실제 경기를 뛰어보면서 규칙을 익히는 것이 더 효과적인 것처럼, OAuth도 눈으로 보고 손으로 따라해보는 실습이 핵심입니다. 만약 ‘읽고는 알겠는데 머릿속에 안 남는다’고 느끼셨다면, 직접 API 요청을 만들어보면서 체득해보시는 것을 추천드립니다.

5. 보안 관점에서 접근하느냐, 기능 중심으로 접근하느냐의 차이

OAuth 2.0은 본질적으로 보안 프로토콜입니다. 하지만 많은 분들이 기능적인 측면—즉 “소셜 로그인”이나 “외부 API 접근 허용” 같은 부분에만 집중하다 보면, 보안적인 맥락을 놓치시는 경우가 많습니다. 이는 마치 자동차를 탈 때 성능만 보고 에어백이나 브레이크 같은 안전 장치는 간과하는 것과 비슷한데요. OAuth 2.0은 단순히 ‘접근 권한을 부여하는 방식’이 아니라, 안전하게 부여하는 방식을 고민한 결과물입니다. 따라서 보안 사고를 막기 위해 리프레시 토큰 사용이나 Scope 제한, 인증 코드 흐름 등을 어떻게 활용하는지도 함께 고려하셔야 합니다. 이해를 쉽게 하기 위해 기능 중심으로 접근하는 것도 좋지만, 그 이면에 있는 보안 개념까지 함께 짚어보는 것이 진정한 OAuth 2.0의 ‘이해’라 할 수 있습니다.

6. 정적인 자료 vs. 동적인 시각 자료의 차이

텍스트로만 된 OAuth 설명서를 보고 머릿속에 흐름을 그리는 건, 사실상 ‘추상 미술’을 이해하는 것과도 비슷합니다. 하지만 시각 자료—예를 들어 도식화된 흐름도나 인터랙티브 시뮬레이션—를 활용하면 개념이 훨씬 명확하게 다가옵니다. 마치 지도 없이 길을 설명받는 것보다 구글 지도를 함께 보면서 길을 찾는 것이 더 쉬운 것처럼요. OAuth는 ‘누가 누구에게 어떤 정보를 주고받는가’에 따라 흐름이 나뉘는데, 이걸 단순히 글로 읽는 것보다 시각적으로 정리된 다이어그램을 통해 보면 훨씬 빠르게 이해가 됩니다. 따라서 학습하실 때는 가능하면 GIF 애니메이션이나 다이어그램을 적극적으로 활용하시는 것이 좋습니다.

7. OAuth 1.0과의 차이를 알고 접근하는 것과 모르고 시작하는 차이

OAuth 2.0은 이름 그대로 OAuth 1.0의 후속 버전입니다. 그런데 두 버전의 구조와 철학이 꽤 다르다는 사실, 알고 계셨나요? OAuth 1.0은 암호화 기반 인증을 사용하며, 구현도 복잡하고 확장성도 떨어졌습니다. 반면, OAuth 2.0은 훨씬 단순화된 구조로, HTTPS를 기반으로 보안을 책임지며 다양한 디바이스 환경에서도 유연하게 적용할 수 있도록 설계되었습니다. 이 차이를 알고 나면 OAuth 2.0의 장점이 더 명확해지고, 왜 특정 기능이 존재하는지도 이해하기 쉬워집니다. 아무리 좋은 기술도 ‘왜 이렇게 바뀌었는가’를 모르면 겉핥기에 그칠 수밖에 없겠지요.

8. 다양한 Grant Type의 이해 수준에 따른 차이

OAuth 2.0에는 다양한 Grant Type이 있습니다. Authorization Code, Implicit, Resource Owner Password Credentials, Client Credentials 등등이 있는데요. 이를 단순히 암기식으로 외우는 것과, 각각의 사용 시나리오를 제대로 이해하고 구분할 수 있는 능력에는 엄청난 차이가 있습니다. 예를 들어, 모바일 앱에서는 왜 Implicit Flow보다 Authorization Code with PKCE를 권장하는지, 백엔드 서버 간 통신에서는 왜 Client Credentials를 사용하는지 등, 이들 Grant Type은 사용 환경에 따라 선택이 달라지기 때문에 명확한 이해가 필요합니다. 이걸 이해하지 못하면 마치 연장통 속에 드라이버가 있는데도 망치로 못을 박는 것과 비슷한 상황이 벌어질 수 있습니다.

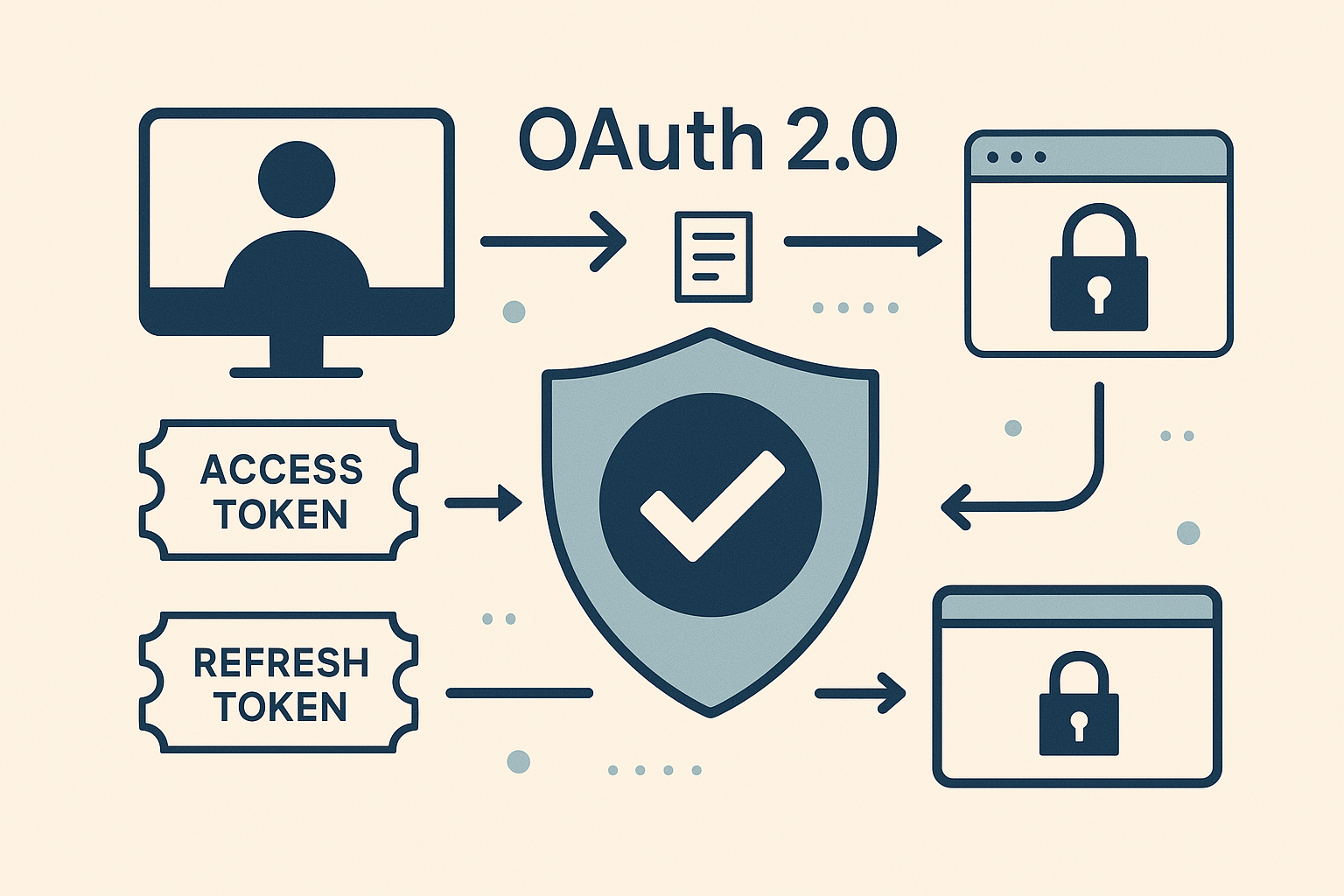

9. Access Token과 Refresh Token의 개념 차이 이해 여부

OAuth 2.0에서 가장 혼동하기 쉬운 부분 중 하나가 바로 Access Token과 Refresh Token의 차이입니다. 이 둘을 단순히 “임시 권한”과 “갱신용 권한” 정도로만 이해하면, 실제 구현이나 보안 정책에서 헷갈릴 수 있습니다. Access Token은 일정 시간 동안 유효한 권한 증명서이며, Refresh Token은 이 Access Token을 재발급받기 위한 열쇠와도 같습니다. 즉, 마치 영화관 티켓(Access Token)과 시즌권(Refresh Token)의 차이라고 생각하시면 이해가 쉬워집니다. 이 둘의 역할과 교체 시점, 보안상 취급 방법 등을 제대로 알고 있는지 여부에 따라 OAuth 구현의 질이 달라집니다.

10. 전체 구조를 반복 학습하는 사람과 일회성 학습에 그치는 사람의 차이

OAuth 2.0은 한 번 보고 끝낼 수 있는 단순한 기술이 아닙니다. 여러 상황에 따라 응용이 가능하고, 구현 시 고려할 변수도 많기 때문에 반복 학습을 통해 구조를 몸에 익히는 것이 무엇보다 중요합니다. 예를 들어, 처음에는 ‘소셜 로그인’만 구현했다가, 이후 ‘API 호출 권한 관리’나 ‘권한 위임 범위 설정’까지 다루게 되면, 처음 배운 내용이 또다시 필요해지기 때문입니다. 결국, 한 번에 완벽히 이해하려고 하기보다는, 반복적으로 흐름을 보고, 직접 구현해보며, 점점 깊이를 더해가는 방식이 가장 효과적인 학습 방법입니다.

결론: OAuth 2.0, 이해는 깊을수록 쉽게 느껴집니다

OAuth 2.0은 한마디로 말해 ‘접근 권한을 안전하게 위임하는 기술’입니다. 하지만 이 간단한 정의 뒤에는 수많은 개념과 흐름, 보안 정책이 숨어 있습니다. 그래서 어떤 방식으로 접근하느냐에 따라 이해의 깊이와 속도가 크게 달라지지요. 결국, 이 기술을 쉽게 이해하기 위해서는 용어 정리부터 흐름도 작성, 실습과 반복 학습까지, 다방면으로 접근하는 입체적인 학습이 필요합니다. 여러분도 너무 어렵게만 느끼지 마시고, 한 걸음씩 차근차근 익히다 보면 어느새 자신도 모르게 OAuth 2.0을 자유롭게 다루는 모습을 발견하시게 될 겁니다.

자주 묻는 질문 (FAQs)

Q1. OAuth 2.0과 OpenID Connect는 어떻게 다른가요?

OAuth 2.0은 권한 위임을 위한 프로토콜이고, OpenID Connect는 그 위에 인증 기능을 얹은 프로토콜입니다. 즉, OpenID Connect는 OAuth 2.0을 확장한 인증용 프로토콜이라고 보시면 됩니다.

Q2. Access Token은 왜 일정 시간이 지나면 만료되나요?

보안을 강화하기 위함입니다. 토큰이 탈취되더라도 일정 시간 뒤 자동 만료되기 때문에 악용 가능성을 줄일 수 있습니다.

Q3. Refresh Token은 꼭 사용해야 하나요?

필수는 아니지만, 사용하면 Access Token의 만료 이후에도 사용자 재로그인 없이 지속적인 인증이 가능하므로 사용자 경험 측면에서 유리합니다.

Q4. 클라이언트 시크릿(Client Secret)은 모든 애플리케이션에서 필수인가요?

아닙니다. 공개된 클라이언트(예: 모바일 앱)에서는 시크릿을 안전하게 저장할 수 없기 때문에 PKCE 같은 방식으로 대체합니다.

Q5. OAuth 2.0은 어떤 서비스에 가장 많이 사용되나요?

구글, 페이스북, 카카오, 네이버 등 대부분의 대형 플랫폼 로그인 기능과 API 접근에 OAuth 2.0이 활용되고 있습니다.